コードに問題がなくても盗まれることがあります。2026年の最大のハッカーケースの元凶である「DVN構成脆弱性」は何ですか?

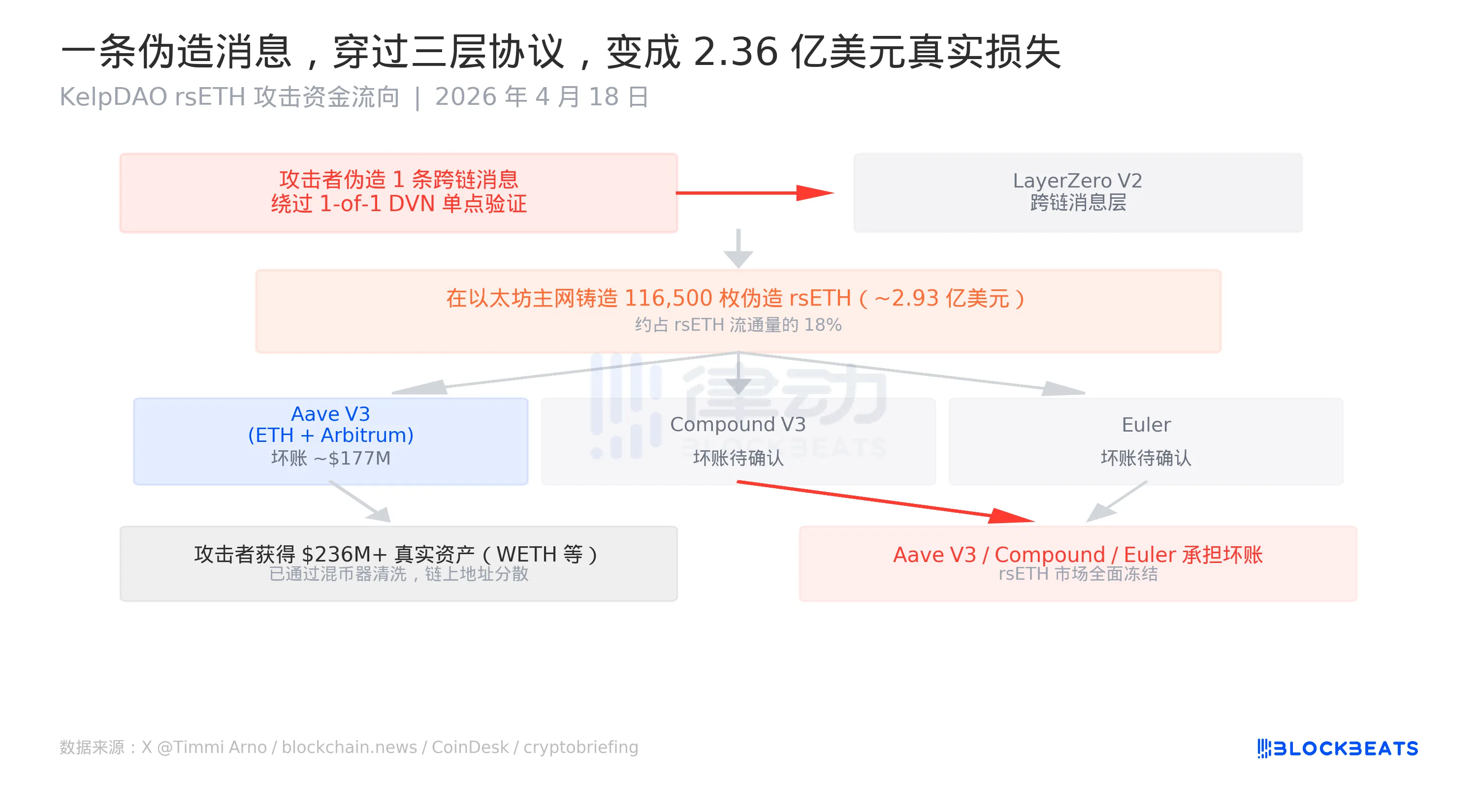

2026年4月18日、Kelp DAOの流動性再担保プロトコルは、数時間のうちにクロスチェーンブリッジから攻撃者によって116,500枚のrsETHが抽出され、当時の価格で約29.3億ドルに相当しました。全体のプロセスはかなり効率的であり、偽造されたクロスチェーンメッセージから本物の資産をAave V3、Compound V3、Eulerの3つのレンディングプロトコルに分散して借り出すまでの流れが、攻撃者は当日中に23.6億ドル相当のWETHと共に撤退しました。Aave、SparkLend、FluidはrsETH市場を即座に凍結しました。

これは2026年におけるディフィ最大の攻撃事件です。

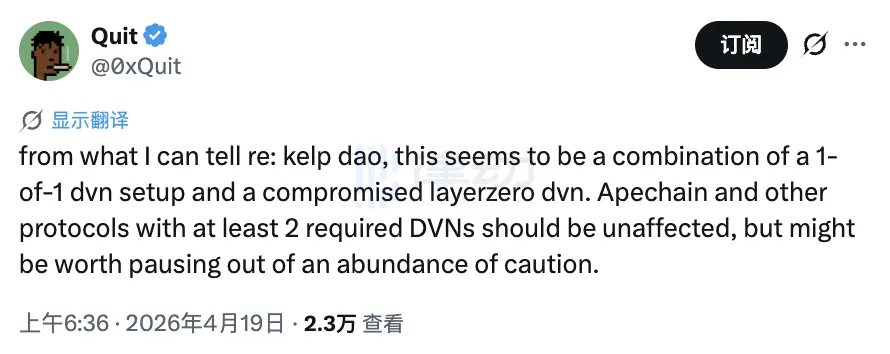

しかし、この攻撃を他のハッキングイベントとは異なるものにした一因があります。Kelp DAOのスマートコントラクトコードには脆弱性がありませんでした。調査に参加したセキュリティリサーチャーの @0xQuit は、Xで「私の把握している情報から見る限り、これは2つの問題が重なった結果です:1対1のDVN設定と、DVNノード自体が侵害されたこと。」と述べています。LayerZero公式は声明で、問題を「rsETHの脆弱性」として位置付け、問題を「LayerZeroの脆弱性」ではなくと定義しました。

29.3億ドルは、どのコードにも存在しませんでした。それはデプロイ時に間違った設定パラメーターに隠されていました。

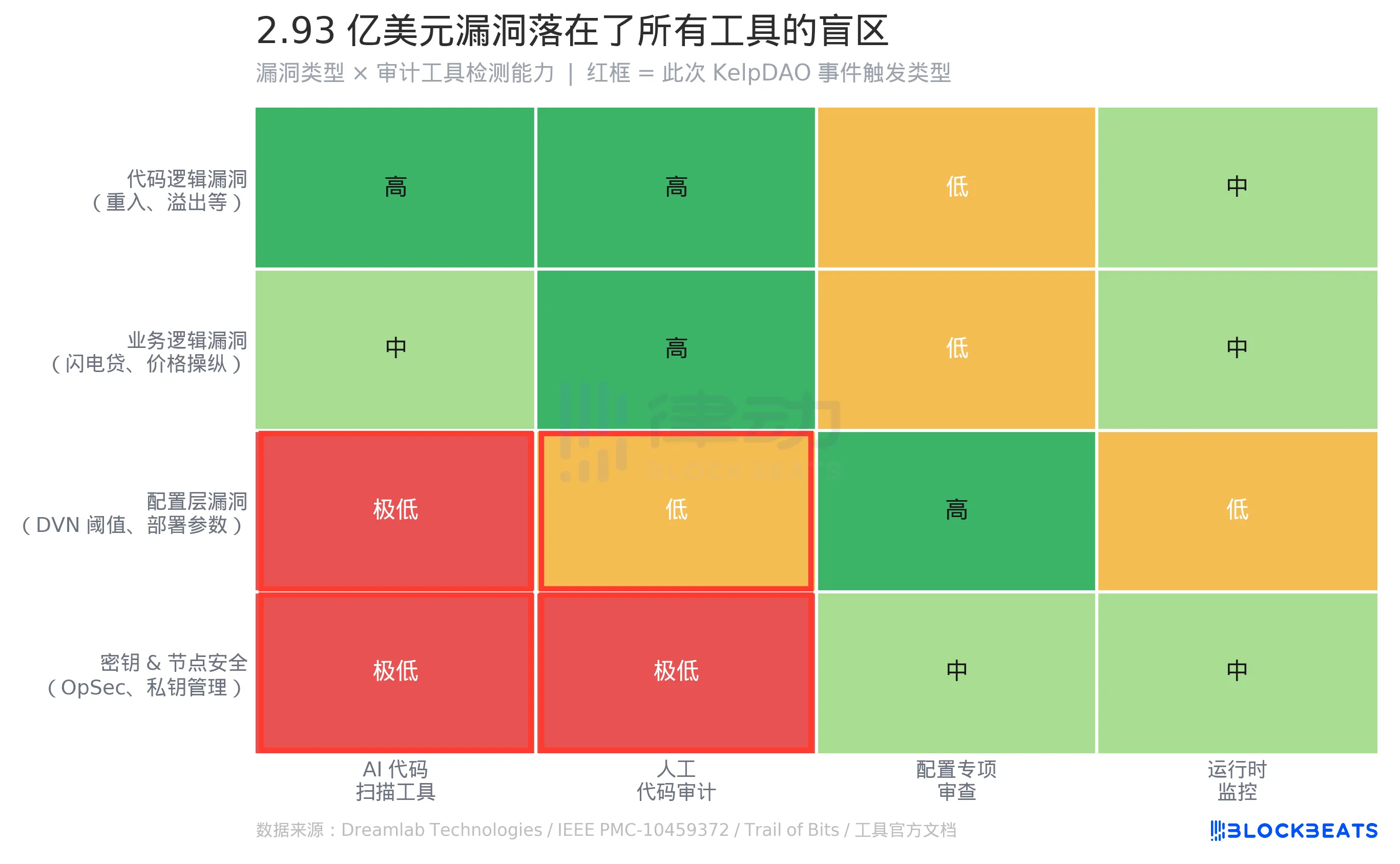

DeFiセキュリティ監査の一般的な論理は:契約を見つける、コードを読む、脆弱性を見つける、です。このロジックはコードロジックの脆弱性に対処する際に非常にスムーズに動作し、Slither、Mythrilなどのツールはリエントラント攻撃、符号の整数オーバーフローなどの既知のパターンの検出能力がかなり成熟しています。過去2年間で積極的に推進されてきたLLM補助コード監査は、ビジネスロジックの脆弱性(例:フラッシュローンアービトラージパス)にもある程度の能力を持っています。

しかし、このマトリックスには2つの赤い行があります。

構成レベルの脆弱性は、ツール監査の構造上の盲点に属しています。問題のあったKelp DAOは.solファイル内ではなく、プロトコルの展開時に書き込まれた1つのパラメーター、DVN閾値にありました。このパラメーターはクロスチェーンメッセージが何個の検証ノードによって承認される必要があるかを決定し、正当なものと見なされるまでです。これはコードに組み込まれず、Slitherのスキャン範囲に限られず、Mythrilのシンボリックな実行パスにも含まれません。Dreamlab Technologiesの比較研究によると、テストされた契約内のSlitherとMythrilはそれぞれ10の脆弱性のうち5/10と6/10を検出しましたが、このスコアは「脆弱性がコード内にある」前提に基づいて構築されています。IEEEの研究によると、既存のツールでもコードレベルでも利用可能な脆弱性のみを検出できる可能性があります。

既存の監査パラダイムから見て、DVN 閾値の妥当性を検証するツールは存在しません。このような構成リスクを検出するには、コード分析ツールではなく、特定の構成チェックリストが必要です。「使用中のクロスチェーンプロトコルの DVN 数 ≥ N?」、「最低閾値要件はありますか?」といった質問には、現時点では標準化されたツールがカバーしておらず、広く認知された業界標準も存在しません。

赤色エリア内にも、キーとノードのセキュリティが含まれます。@0xQuit の説明によると、DVN ノードが「ハッキングされた」という事例は、運用セキュリティ(OpSec)に該当し、静的分析ツールの検出範囲を超えています。一流の監査機関やAIスキャンツールでも、ノードオペレーターの秘密鍵が漏洩する可能性を事前に判断する能力はありません。

この攻撃では、マトリックス内の2つの赤色エリアが同時にトリガーされました。

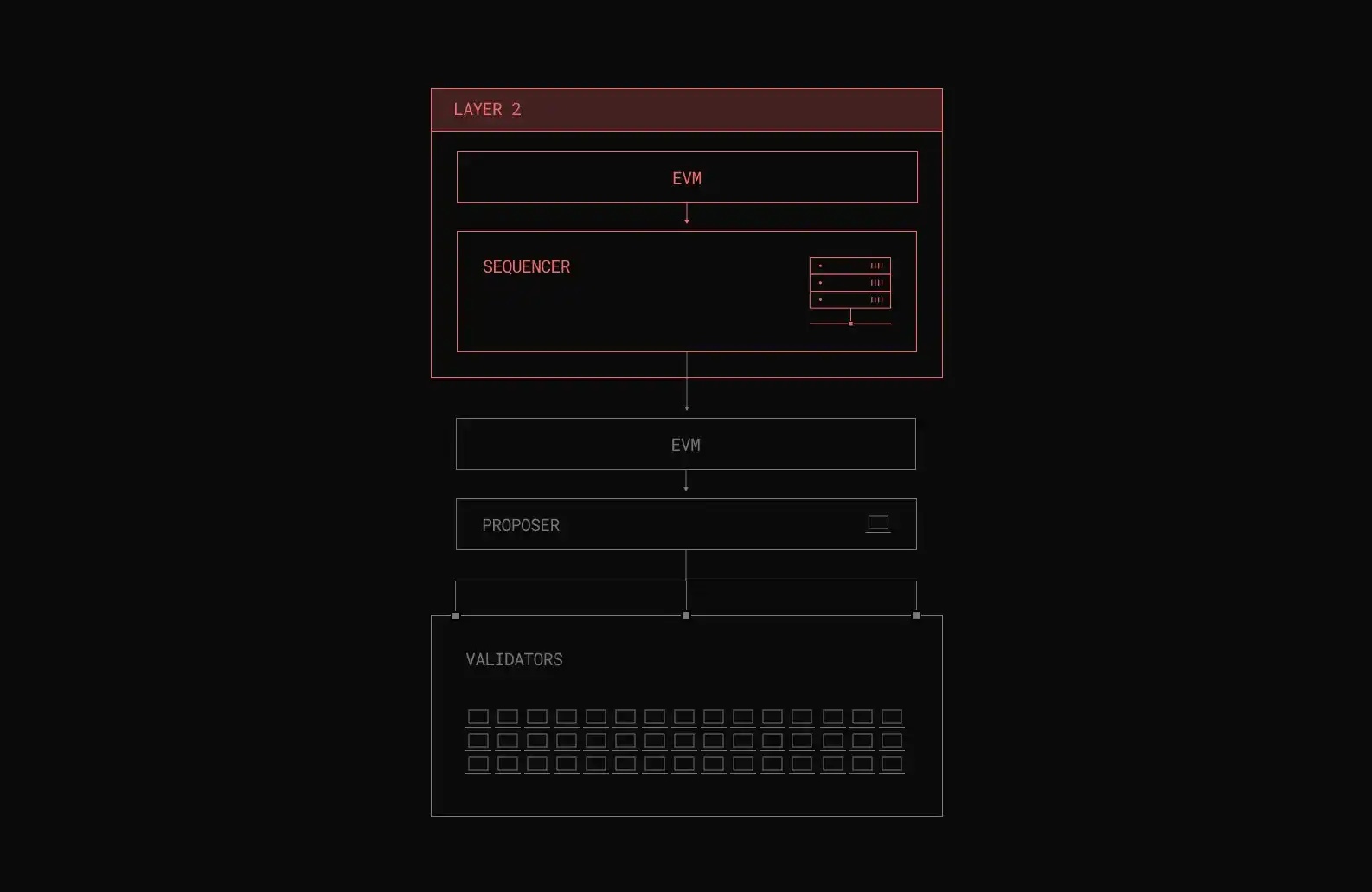

DVN は LayerZero V2 のクロスチェーンメッセージ検証メカニズムであり、「Decentralized Verifier Network」の略称です。その設計哲学は、セキュリティ上の意思決定権をアプリケーションレベルに委ねることです。LayerZero に接続する各プロトコルは、クロスチェーンメッセージを承認するために何人のDVNノードの同意が必要かを自ら選択できます。

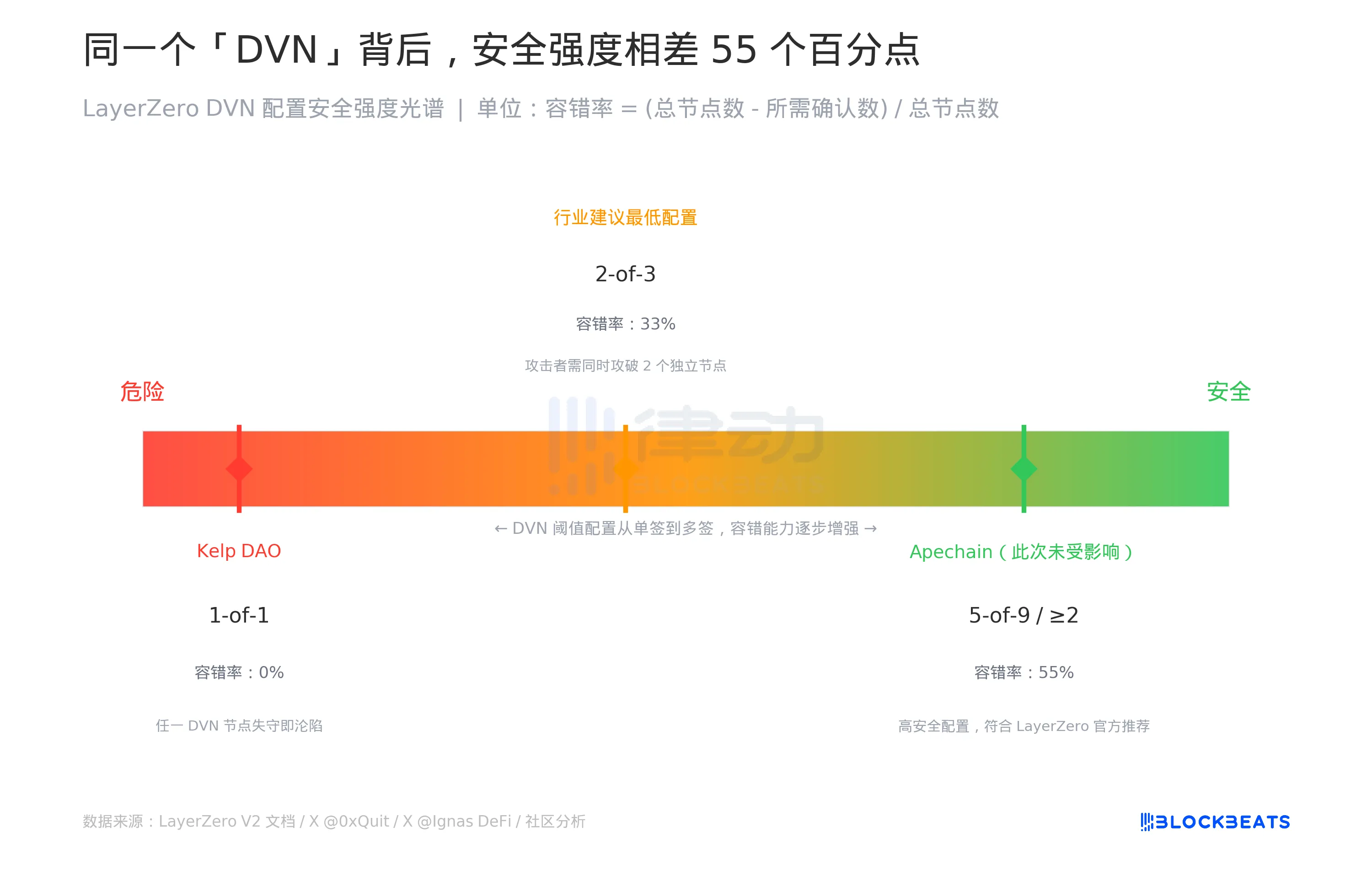

この「柔軟性」には、スペクトルが存在します。

Kelp DAO は、スペクトルの最も左端である1-of-1を選択しました。1つのDVNノードの確認のみが必要とされることを意味します。これは耐障害性がゼロであり、攻撃者はその1つのノードのみを攻撃すれば、任意のクロスチェーンメッセージを偽造できます。これに対して、Apechain はLayerZeroに接続していますが、2つ以上の必須DVNを構成しており、今回のイベントには影響を受けませんでした。LayerZeroの公式ステートメントでは、「すべての他のアプリケーションは引き続き安全です」と述べられていますが、この文の裏にあるメッセージは「安全性はどの構成を選択したかに依存する」ということです。

通常の業界の推奨事項は、少なくとも2-of-3であり、攻撃者は独立した2つのDVNノードを同時に攻撃する必要があります。これにより、耐障害性が33%に向上します。高セキュリティの構成では、5-of-9などがあり、耐障害性を55%にすることができます。

課題は、外部の観察者やユーザーがこの構成を見ることができないという点にあります。LayerZeroによってサポートされていると呼ばれるものでも、背後には0%の耐障害性であったり、55%の耐障害性であったりする場合があります。どちらも文書ではDVNと呼ばれています。

経験豊富な暗号通貨投資家であり、Anyswapの事件を経験したDovey Wanは、X で直接、「LayerZeroのDVNは実際には1/1のバリデーターです...すべてのクロスチェーンブリッジは直ちに包括的なセキュリティレビューを実施すべきです。」と述べています。

2022年8月、Nomad Cross-Chain Bridgeで脆弱性が発見されました。誰かが最初の攻撃トランザクションをコピーし、わずかな修正を加えたところ、成功したことがわかりました。そして数百のアドレスが次々とコピーを開始し、数時間で19億ドルを引き出しました。

Nomadの事後分析によると、この脆弱性の原因は「信頼されたルートを0x00に初期化する際の定期的なアップグレード時の誤り」でした。これは、展開段階での構成エラーでした。Merkle Proofの検証ロジックに問題はなく、コード自体に問題はありませんでした。問題は初期値の入力ミスにありました。

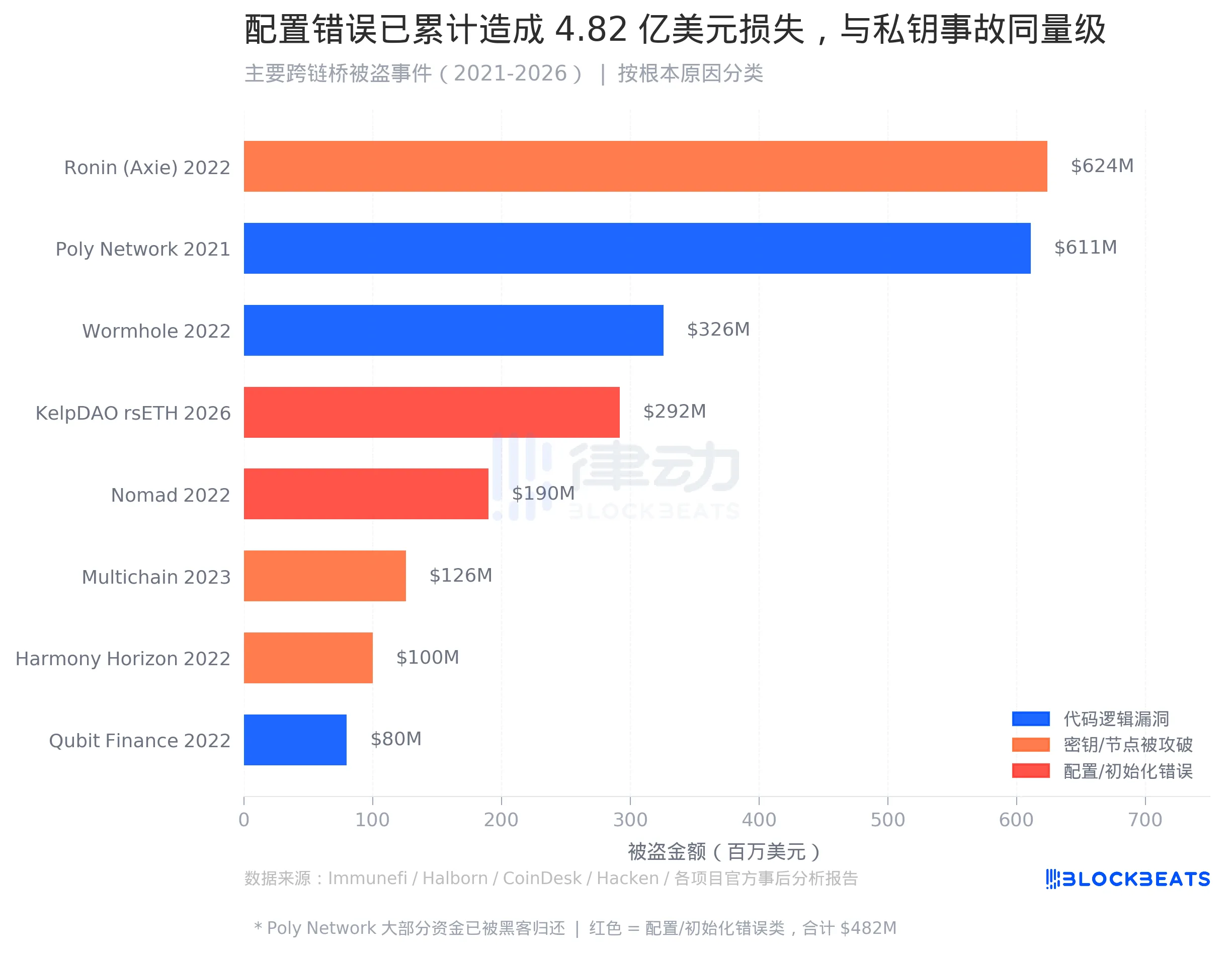

今回のNomadと合わせると、構成/初期化に関連する脆弱性によって約48億ドルの損失が発生しました。これまでのクロスチェーンブリッジ攻撃の歴史において、このカテゴリの規模は、鍵漏洩カテゴリ(Ronin 6.24億ドル、Harmony 1億ドル、Multichain 1.26億ドル、合計約85億ドル)と並んでいます。

しかし、コード監査業界の製品設計は、このカテゴリを対象としたものではありませんでした。

業界では、最もよく議論されるのがコードロジックの脆弱性です。Wormholeは3.26億ドルの損失を被りましたが、これは署名の検証をバイパスされたことによるものであり、Qubit Financeは8000万ドルを失いましたが、これは虚偽の預金イベントによるものです。これらのケースには完全な脆弱性分析レポートがあり、CVE番号と比較可能で再現可能なPoCがあり、監査ツールのトレーニングと最適化に適しています。構成レイヤの問題はコードに書かれていないため、これを本番環境に取り込むのは難しいです。

注目すべき1つの詳細は、2つの構成関連イベントのトリガー方法が全く異なる点です。Nomadは、定期的なアップグレード中に間違った初期値を入力してしまったのは誤りであり、Kelp DAOの1-of-1は、積極的な構成選択でした。LayerZeroプロトコルがこのオプションを禁止しておらず、Kelp DAOもいかなるプロトコル規則にも違反していなかったからです。 「コンプライアンス」の構成選択と「誤り」の初期値が、最終的に同じ結果に導いたという点にあります。

今回の攻撃の実行ロジックは非常にシンプルで、偽のクロスチェーンメッセージがイーサリアムメインネットワークに伝えられ、「他のチェーン上で同等の資産がロックされている」と通知されました。これにより、メインネットワークでrsETHが鋳造されました。鋳造されたrsETH自体は実際の裏付けがないものの、そのチェーン上の記録は「合法的な」ものとされ、レンディングプロトコルによって担保として受け入れられる可能性がありました。

攻撃者はその後、116,500枚のrsETHをAave V3(EthereumおよびArbitrum)、Compound V3、Eulerに分散し、合計2.36億ドル以上の実質資産を借り出しました。複数の報道によると、Aave V3単独で直面する債務不履行の評価額は約1.77億ドルです。AaveのセキュリティモジュールであるUmbrellaは、債務不履行のWETH準備金を約5000万ドル吸収でき、カバレッジ率は約30%に満たず、残りの部分はaWETHステイカーが負担することになります。

結局のところ、その請求は、WETH金利をちょっと稼ぎたい人々に降りかかりました。

LayerZeroの公式によると、本稿執筆時点で、安全緊急対応組織であるSEAL Orgと共同で調査を進めており、Kelp DAOと共同で事後分析レポートを取得後に発表する予定です。Kelp DAOは、「積極的な是正措置」を進めていると述べています。

2.93億ドルの脆弱性はコード中にありません。「監査完了」の4つの単語は、そのパラメーターの存在する位置を網羅していませんでした。

BlockBeats の公式コミュニティに参加しよう:

Telegram 公式チャンネル:https://t.me/theblockbeats

Telegram 交流グループ:https://t.me/BlockBeats_App

Twitter 公式アカウント:https://twitter.com/BlockBeatsAsia