Arbitrum は、KelpDAO が失った資金を「盗む」ことで、ハッカーを装った。

原文タイトル:《Arbitrum がハッカーを装い、KelpDAO が失った資金を「盗み」戻しました》

原文出典:深潮 TechFlow

先週、KelpDAO は約 3 億ドルをほぼ失い、これは今年の DeFi における最大のセキュリティ問題となりました。

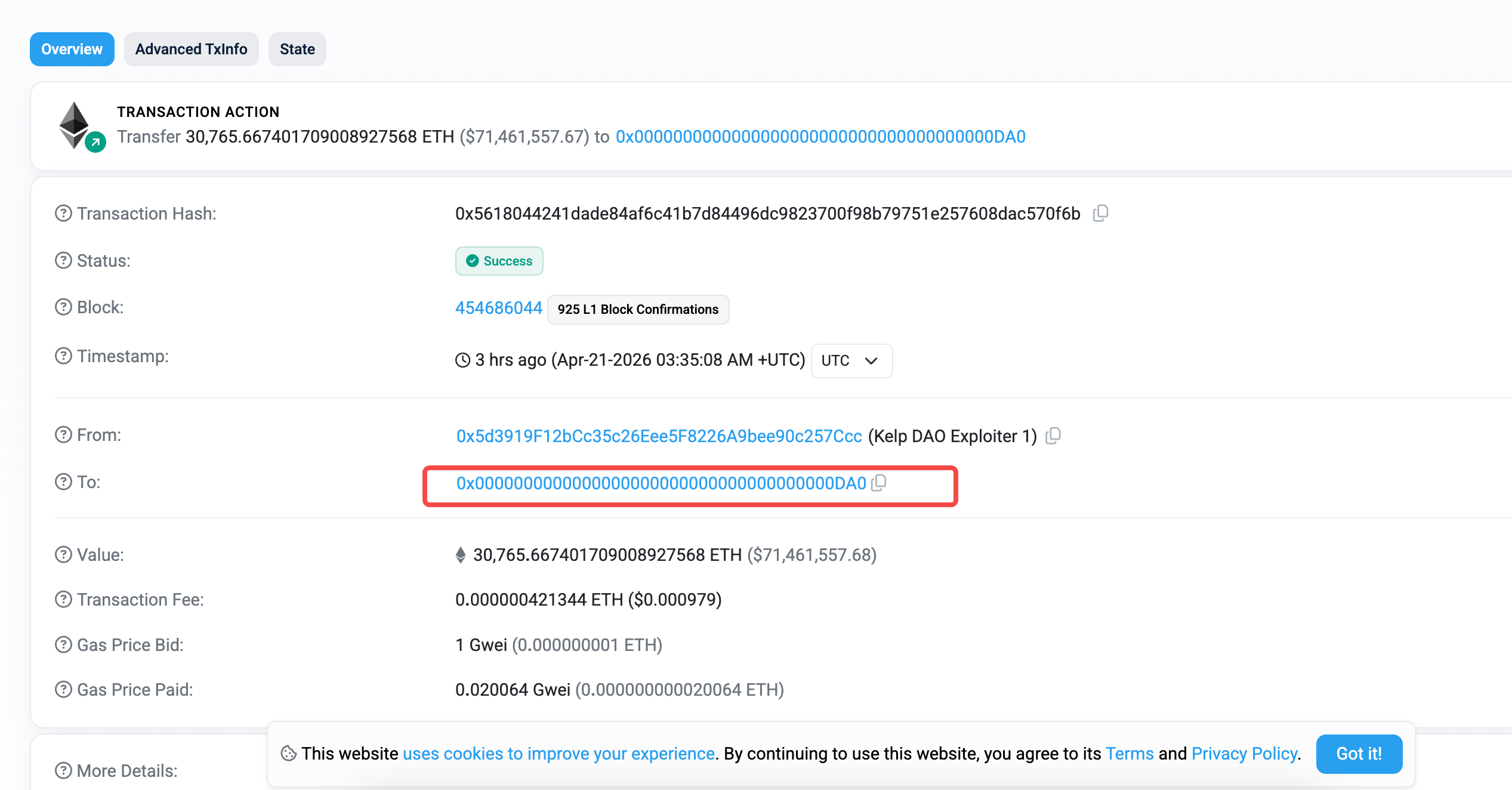

盗まれた ETH は現在、複数のチェーンに散らばっており、そのうちおよそ 30,765 が Arbitrum チェーン上のアドレスに残っており、その価値は 7000 万ドル超です。

この話はもう終わったと思われていましたが、今日、続編が公開されました。

ブロックチェーンセキュリティ企業 PeckShield によると、Arbitrum チェーン上のハッカーアドレスからの資金は数時間前にすでに送金されていましたが、奇妙なことにその資金はほぼゼロから成る 0x00000... という奇妙なアドレスに送られました。

当時、誰もが考えていたのは、ハッカーが自ら資金を焼却するためにそのアドレスに移したのか?それとも、偶然発見されたのか、あるいは買収されたのか?

どれでもありませんでした。

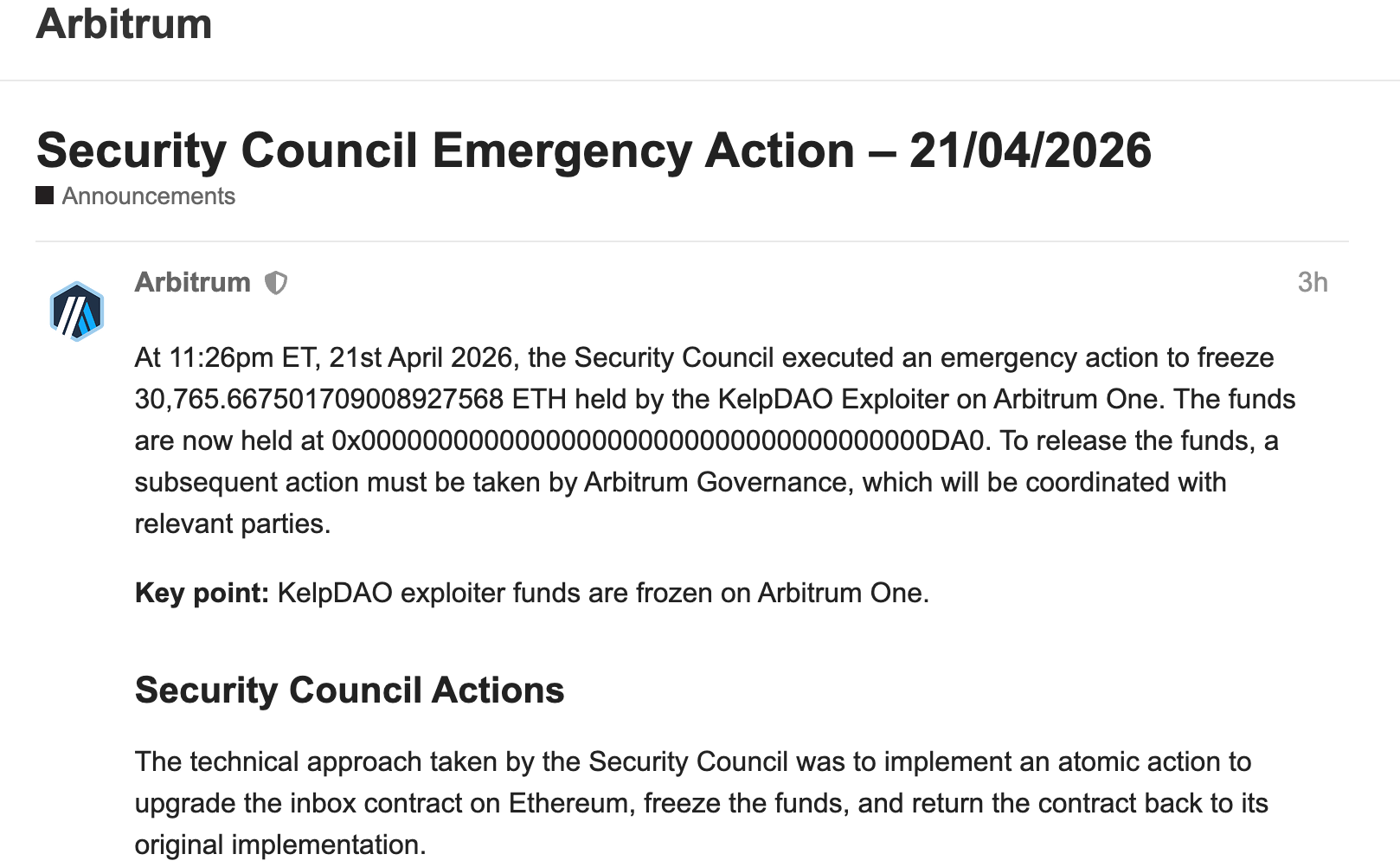

数時間前、Arbitrum の公式フォーラムに緊急アクション声明が投稿され、状況が説明されました。ハッカーの資金は、Arbitrum のセキュリティ委員会によって送金されました。

しかし、興味深いことに、Arbitrum のセキュリティ委員会はハッカーの資金を凍結することも、送金する権限を持つこともせず、代わりに、ハッカーの名義で送金命令を発行しました。

ハッカー自身は無自覚であり、秘密鍵は漏洩していません。ブロックチェーン上の記録からは、ハッカー自身が操作したかのように見えます。

そして、この操作を実現する原理は、Arbitrum と Ethereum 間のすべてのクロスチェーンメッセージが Inbox と呼ばれるブリッジコントラクトを通過しなければならないというものです。セキュリティ委員会は緊急権限を行使してこのコントラクトを一時的にアップグレードし、新しい関数を追加しました:

任意のウォレットアドレス名義でクロスチェーントランザクションを送信するが、そのウォレットの秘密鍵は必要ありません。

そして、彼らはこの関数を使用して偽のメッセージを作成しました。送信者はハッカーのウォレットであり、内容は「私のETHをすべて凍結アドレスに送金してください」でした。Arbitrum チェーンはこれを受け取り、通常通り実行し、その後、上記のチェーン上送金のスクリーンショットで示されている奇妙な出来事が発生しました。

ハッカーの資産を送金した後、このスマートコントラクトはすぐに元のバージョンに変更されました。アップグレード、偽造、送金、リカバリーが、1つのイーサリアムトランザクションで完了しました。他のユーザーやアプリには一切影響がありません。

この操作は、Arbitrum の歴史に先例がありません。

フォーラムの告知によると、セキュリティチームは事前にハッカーの身元を执法機関と確認し、北朝鮮の Lazarus Group を指摘しました。これは今年最も活発な DeFi セクターの国家レベルハッカーグループです。セキュリティチームは技術評価を行い、他のユーザーに影響を与えないことを確認した上で、行動に移りました。

ハッカーが事前に悪いことをしたので、この手法は少し「誰もが礼儀をわきまえないのを恨むなという意味です。」。凍結されたETHの処理方法は、Arbitrum のDAOガバナンストークン投票を経て、执法機関と調整されます。

7000万ドル以上の盗まれた資金を回収できることはもちろん良いことです。しかし、このようなことを実現する前提条件は注目に値します。セキュリティチームの12人のメンバーのうち9人の署名があれば、すべてのガバナンス投票をバイパスし、ゼロ遅延でチェーン上の任意のコアコントラクトをアップグレードできます。

結果を賞賛し、能力を懸念する?

現時点で、コミュニティはこの問題に分かれています。

一部の人々は、Arbitrum の素晴らしい仕事に感心し、重要な時点で資産を守り、L2への信頼を少し高めたと考えています。一方、別のグループは非常に直接的な質問を投げかけました:もし9人の署名があれば誰の名前でも任意の資産を制御できるなら、それはまだ分散化と呼べるのでしょうか。

筆者は、実際には、両者が同じ問題を議論しているわけではないと考えています。

前者は結果を指しており、後者は能力を指しています。この出来事の結果は間違いなく良いものであり、7000万ドル以上の盗まれた資金が回収されました。しかし、Arbitrum が今回示したマルチシグ変更コントラクトの能力自体は中立的です。この機能が今後どのように活用されるか、できるか、どのように実行されるかは、実際には委員会のガバナンスに依存します。

ただし、Arbitrumを利用するほとんどのユーザーにとっては、このディスカッションには他に比較の対象がないでしょう。Arbitrumは特別ではなく、現在の主要なL2はほぼすべて、同様の緊急アップグレード権限を保持しています。

おそらくあなたが使用しているチェーンにも、類似のセキュリティコミットteeがあり、同様の機能を持っています。これは Arbitrum の独自の選択肢ではなく、L2 は現在、ほぼすべてがこの共通の設計を持っています。

別の角度から見ると、今回の攻防は実際にはより大きな光景を明らかにしました。

攻撃側は北朝鮮の Lazarus Group で、今年に入って少なくとも 18 件の DeFi 攻撃に帰因されています。わずか三週間前には Drift Protocol から 2.85 億ドルを盗んでおり、まったく異なる手法を使用しています。

一方で、国家レベルのハッカーが攻撃手法を継続的に発展させている一方、L2 は基本的な権限を行使して反撃を開始しています。DeFi のセキュリティ戦争は、「事後の凍結、チェーン上でのメッセージング、善意のハッカーの介入」といった段階から一歩進んでいます。

ハッカーのアドレスを開くためのマスターキーを作成し、その後でマスターキーを破棄しました。この出来事だけから見ると、ハッカーの攻撃に対処できる能力は悪くありません。

そして、事を「完全に非中央化している」という哲学的議論にまで引き上げる必要がある場合は、議論が尽きることはありません。暗号業界では、中央集権的な操作が少なくありませんが、今回は最低限の負の事象を処理し、問題を解決しています。事を裏返してみると……

実用的な視点から考えると、KelpDAO から盗まれたのは 2.92 億ドルですが、回収されたのは 7000 万ドル以上であり、総額の四分の一にも満たない金額にとどまりました。残りの ETH は他のチェーンに散らばっており、Aave では 1 億ドルを超える不良債権がまだ解決されていませんし、rsETH の保有者がいくら戻ってくるかも不明です。

Arbitrum が神権限を行使したとしても、この戦いは明らかにまだ終わっていません。

Original Article Link

BlockBeats の公式コミュニティに参加しよう:

Telegram 公式チャンネル:https://t.me/theblockbeats

Telegram 交流グループ:https://t.me/BlockBeats_App

Twitter 公式アカウント:https://twitter.com/BlockBeatsAsia